Android ist nicht nur wegen seiner Offenheit, sondern auch durch seine hohe Verbreitung ein lohnenswertes Angriffsziel für Hacker. Eine besonders heimtückische Malware greift nun Anmeldeinformationen und Bankdaten trotz aktuellem Sicherheitspatch ab.

Wer Android 10 mit neustem Sicherheitspatch nutzt fühlt sich zugegeben durchaus sicher – bis jetzt. Denn die neue Malware StrandHogg funktioniert trotz aktuellem Sicherheitspatch. Es sind auch keine root-Rechte oder andere Modifikationen am System nötig um der Malware die gewünschten Informationen zu liefern. Zudem merkt der Nutzer nicht, dass er infiziert oder gar angegriffen wird. Denn die nötigen Zugriffsrechte erteilt der Nutzer freiwillig und ohne seine Zustimmung. Die Cybersecurity-Forscher von Promon haben so nun erst vor kurzer Zeit herausgefunden, wie genau dieser Vorgang funktioniert und was die Malware so heimtückisch macht.

- Alle Android Versionen ab Android 6 sind betroffen, inkl. Android 10

- die 500 beliebtesten PlayStore-Apps sind gefährdet

- die Sicherheitslücke wird bereits aktiv von Malware ausgenutzt

- 36 bösartige Apps, die die Sicherheitslücke ausnutzen, wurden bereits identifiziert (und entfernt)

- die Sicherheitslücke kann ohne Root-Zugriff ausgenutzt werden.

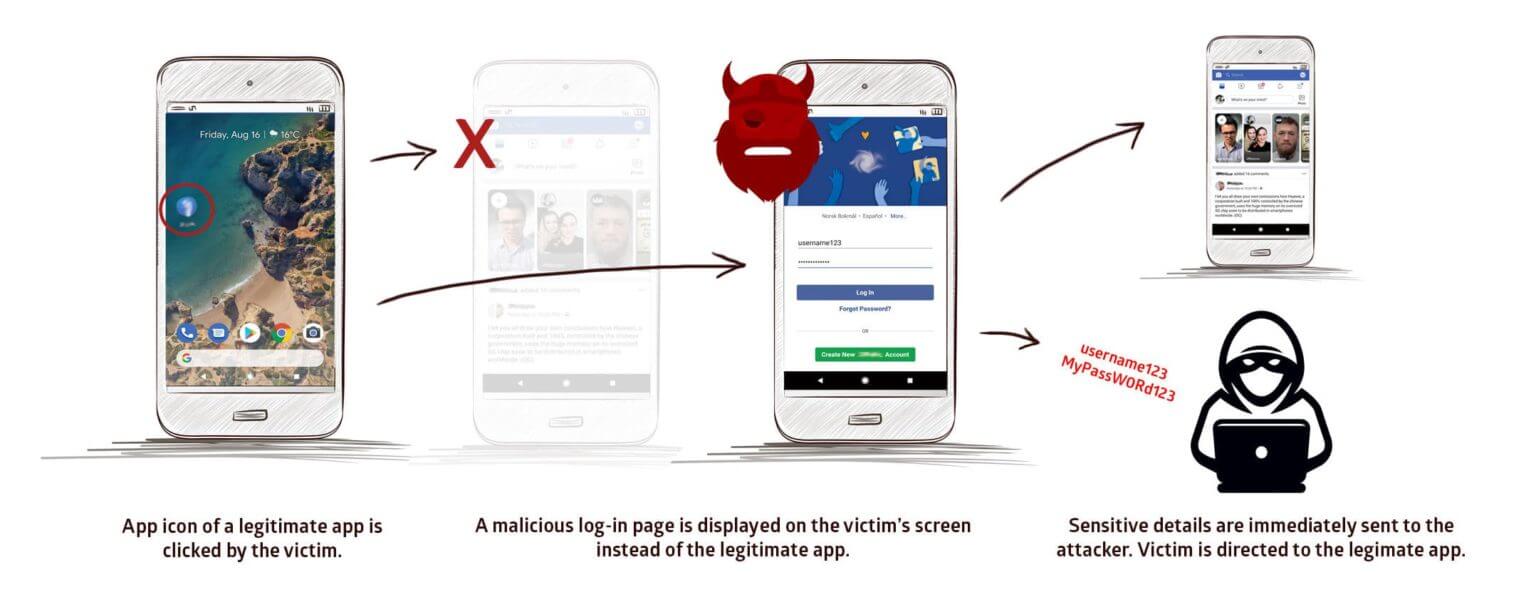

So läuft die Infektion ab

Sobald der Nutzer den Schadecode über eine infizierte App auf sein Gerät gespielt hat, verhält sich die Malware anfangs unauffällig. Im ersten Schritt wird versucht die installierten sowie meist genutzten Apps zu ermitteln. Sobald eine interessante App entdeckt wurde, wartet die Malware darauf, dass die besagte App genutzt wird. Beim öffnen der App wird der Schadcode aktiviert, welcher ein Fenster einblendet, wobei um weitere Berechtigungen gebeten wird. Erteilt man diese Berechtigungen, bekommt die Malware ungehinderten Vollzugriff auf das jeweilige Gerät. Dazu gehört:

- uneingeschränkter Zugriff auf das Mikrofon

- die Malware kann jederzeit Fotos mit der Kamera machen

- das Lesen und das Senden von SMS-Nachrichten

- Telefongespräche führen und / oder aufzeichnen

- das Abgreifen von sämtlichen Anmeldeinformationen

- Zugriff auf alle privaten Fotos und Dateien auf dem Gerät

- Standort- und GPS-Informationen in Echtzeit

- Zugriff auf die komplette Kontaktliste

- Zugriff auf alle Telefonprotokolle

Gutgläubigkeit als Ursache

Das Hauptproblem dieser neuen Malware ist die Gutgläubigkeit der Nutzer. So stimmen erfahrungsgemäß viele Nutzer bei der Nachfrage einer App nach neuen Berechtigungen einfach zu, ohne zu hinterfragen, warum die App diese Berechtigung überhaupt erhalten sollte. Die Möglichkeit sich als legitime App auszugeben entsteht dabei erst durch eine bisher nicht gepatchte Sicherheitslücke in der Android-Funktion TaskAffinity. Diese Funktion benötigt Android um Multitasking zu unterstützen. Wie einfach diese Lücke genutzt werden kann, zeigt ein PoC-Video von Promon.

„Die Sicherheitslücke ermöglicht es einem Angreifer, sich als nahezu jede App in höchst glaubwürdiger Weise auszugeben„. (Promon)

Google hat bereits (teilweise) reagiert

Google hat auf StrandHogg auch schon (teilweise) reagiert und inzwischen bereits 36 betroffene Apps aus dem Play Store entfernt. Unklar ist allerdings, ob sich noch weitere Apps mit Schadcode im Play Store verstecken. Leider ist es nach aktuellem Stand auch nicht möglich zu prüfen, ob das eigene Gerät betroffen ist oder die Ausführung gar zu verhindern. Aufmerksame Nutzer können während der Verwendung nur auf Unstimmigkeiten achten.

Anzeichen für eine Infektion:

- eine App oder ein Dienst, bei dem ihr bereits angemeldet seid, fordert eine erneute Anmeldung

- Berechtigungs-Popups, die keinen App-Namen enthalten

- Von einer App angeforderte Berechtigungen, die sie eigentlich nicht benötigen sollte. Zum Beispiel eine Taschenrechner-App, die nach einer GPS-Erlaubnis fragt

- Tippfehler und Fehler in der Benutzeroberfläche

- Schaltflächen und Links in der Benutzeroberfläche, die beim Klicken nichts bewirken

- die Zurück-Taste funktioniert nicht wie erwartet.